Wir wissen bereits, dass iOS 17.4 ein bahnbrechendes Update für das iPhone sein wird, mit Unterstützung für alternative App Stores und Zahlungen in der EU, einer Handvoll neuer Emojis und virtuellen Nummern für Apple Cash-Karten, aber Apple hat noch eine weitere Funktion auf Lager für den Zeitpunkt, an dem es irgendwann in den nächsten Wochen auf den Markt kommt. In einem Beitrag auf seinem Security Research-Blog stellte Apple ein neues, hochmodernes Sicherheitsupgrade für iMessage vor, das „über die stärksten Sicherheitsfunktionen aller Breitband-Messaging-Protokolle der Welt verfügt“.

Das ist alles sehr technisch, aber Apple wird die Post-Quantum-Verschlüsselung Level 3 (PQ3) einsetzen, die „dazu dient, sowohl die anfängliche Schlüsselgenerierung als auch den fortlaufenden Austausch von Nachrichten zu sichern, mit der Fähigkeit, die kryptografische Sicherheit von a schnell und automatisch wiederherzustellen.“ Konversation selbst dann, wenn ein bestimmter Schlüssel kompromittiert ist.“ Dass ein Hacker zwei identische Schlüssel knacken müsste, geht über jede der verfügbaren Methoden hinaus, die selbst bei den ausgefeiltesten Angriffen zum Einsatz kommen.

Apfel

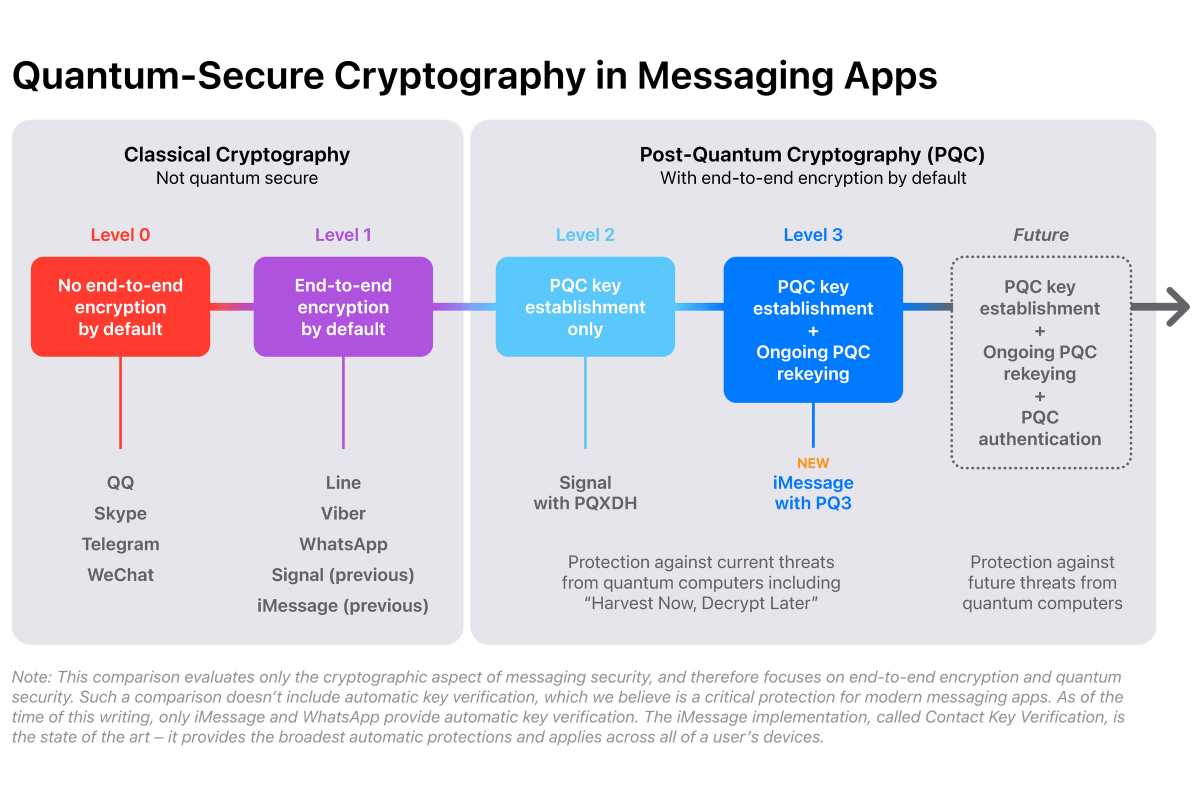

Apple weist darauf hin, dass Signal mit der kürzlich hinzugefügten PQXDH-Unterstützung der erste weit verbreitete Messaging-Dienst war, der Post-Quanten-Kryptographie nutzte, wodurch die Sicherheit der App von Level 1 auf Level 2 angehoben wurde. Apple sagt jedoch, dass das neue PQ3-Protokoll für iMessage einen Schritt weiter geht weiter und so wird es beschrieben. Apple für das Protokoll in Aktion:

Wenn Alices Gerät eine neue Sitzung mit Bobs Gerät aufbaut, fragt ihr Gerät den IDS-Server nach dem Schlüsselpaket ab, das mit Bobs Gerät verknüpft ist. Die Teilmenge des Schlüsselpakets, die den Geräteauthentifizierungsschlüssel und Versionsinformationen enthält, wird mithilfe der Kommunikationsschlüsselüberprüfung validiert. Anschließend validiert das Gerät die Signatur der Verschlüsselungsschlüssel und Zeitstempel und bestätigt so, dass die Schlüssel gültig und nicht abgelaufen sind.

Alices Maschine kann dann die beiden öffentlichen Verschlüsselungsschlüssel verwenden, um zwei symmetrische Schlüssel mit Bob zu teilen. Der erste symmetrische Schlüssel wird durch einen ECDH-Schlüsselaustausch berechnet, der Alices kurzlebigen Verschlüsselungsschlüssel mit Bobs registriertem öffentlichen Schlüssel P-256 kombiniert. Der zweite symmetrische Schlüssel wird durch die Kapselung des Kyber-Schlüssels mit Bobs öffentlichem Post-Quantum-Schlüssel erhalten.

Diese Kombination stellt sicher, dass der anfängliche Sitzungsstatus nicht abgeleitet werden kann, ohne beide gemeinsamen Geheimnisse zu kennen, was bedeutet, dass ein Angreifer beide Algorithmen knacken müsste, um das resultierende Geheimnis wiederherzustellen, wodurch unsere hybriden Sicherheitsanforderungen erfüllt werden.

iMessage wurde bei aufsehenerregenden Zero-Click-Angriffen der Regierung eingesetzt, insbesondere bei der Pegasus-Spyware der israelischen NSO Group. Laut Apple ist das neue System zum Schutz vor künftigen bekannten und unbekannten Angriffen notwendig und schützt vor Kunden, die bereits verschlüsselte Daten für eine zukünftige Entschlüsselung gesammelt haben.

Apple sagt, dass das neue Protokoll mit der Einführung der öffentlichen Versionen von iOS 17.4, iPadOS 17.4, macOS 14.4 und watchOS 10.4 beginnen wird und bereits in Entwickler-Builds und öffentlichen Betas enthalten ist.

„Webspezialist. Lebenslanger Zombie-Experte. Kaffee-Ninja. Hipster-freundlicher Analyst.“

More Stories

Die nächste 4K-Minidrohne von DJI passt in Ihre Handfläche

Leaks enthüllen den Namen und das Design des angeblichen PS5 Pro-Geräts

Apple führt mit dem neuesten iOS-Update die KI-Objektentfernung in Fotos ein